Home

EC-Council Certified CISO (C|CISO) Hall of Fame 2025 Auszeichnung - Daniel Fai

- Details

- Kategorie: Information Security

- Zugriffe: 114

🌟 Ich bin wirklich sehr geehrt und dankbar, diese unglaublichen Neuigkeiten mit euch zu teilen! 🌟

Ich wurde für die EC-Council Certified CISO (C|CISO) Hall of Fame 2025 ausgewählt! Aus einem Feld von sehr starken und tollen Mitkollegen und globalen Bewerberfeld zu den Top 50 weltweit zu gehören, ist ein Meilenstein, auf den ich unglaublich stolz bin. Und einer von nur dreien aus Europa!

Diese Anerkennung durch das EC-Council ist nicht nur ein Beweis für meinen persönlichen Weg in der Welt der Informationssicherheit/Cybersicherheit, sondern auch für die großartigen Mentoren, Kollegen, meinen Arbeitgeber und die Teams, die mich auf diesem Weg unterstützt, herausgefordert und inspiriert haben. Führung in der Cybersicherheit ist ein Teamsport, und diese Ehre gehört uns allen.

Vielen Dank an das Komitee des EC-Council für diese prestigeträchtige Anerkennung und herzlichen Glückwunsch an meine Kolleginnen und Kollegen der Class of 2025. Ich freue mich darauf, auch zukünftig sichere, strategische und impaktstarke Impulse in der Branche zu setzen.

Hier geht es zu den 50 ausgezeichneten Preisträgern im Certified CISO Hall of Fame 2025 Report: https://lnkd.in/dQA_n6v3

Danke euch allen!

Euer Daniel Fai

Cyber Incident Response und SOC Übungen - Der entscheidende Unterschied zwischen theoretischer Compliance und echter operativer Widerstandsfähigkeit (Resilienz)

- Details

- Kategorie: Information Security

- Zugriffe: 765

Cyberangriffe bzw. Hacker interessieren sich nicht für geduldiges Papier oder theoretische Compliance. Überspitzt gesagt: Was in der praktischen Umsetzung nicht effizient funktioniert, ist das Papier nicht wert! Es wäre dann lediglich eine „Checkbox-Übung“, um die jeweilige Compliance-KPI auf „Grün“ zu setzen.

Des Weiteren lassen sich Cyberangriffe nicht zu 100 % verhindern. Man kann jedoch die Hürden zur Überwindung von Sicherheitsbarrieren erhöhen, den Aufwand für Angreifer „verteuern“ und Angriffe im Optimalfall wirkungslos machen, sodass diese scheitern oder abgebrochen werden. Dass Hacker z.B. eine Webseite auf Schwachstellen untersuchen, Brute-Force-Angriffe durchführen oder Verzeichnisse nach geheimen Unterpfaden scannen, ist jederzeit möglich. Das Rezept einer effektiven Cyber-Verteidigung besteht daher im Konzept der Resilienz (Widerstandsfähigkeit) und in der „Defense in Depth“ (gestaffelte Verteidigung) – von der Früherkennung eines Angriffs bis zum Disaster Recovery, also der Wiederherstellung von Systemen und Daten, um in den normalen Operationsmodus zurückzukehren.

Wer behauptet, alle Cyberangriffe zu verhindern, bevor sie ihr Ziel treffen, müsste den „Heiligen Gral“ der Cyber-Defense gefunden haben. Genau aus diesem Grund möchte ich mit diesem Beitrag auf Cyber Incident Response und SOC-Übungen eingehen: Es ist der entscheidende Unterschied zwischen theoretischer Compliance und echter operativer Widerstandsfähigkeit.

Um Cyber-Incident-Response-Pläne (Playbooks) und ein eventuell vorhandenes SOC effektiv zu testen, benötigen wir messbare Ergebnisse basierend auf realistischen Szenarien sowie echte Reaktionen aller Beteiligten. Mit theoretischer Compliance meine ich in diesem Kontext reine Table-Top-Übungen. Table-Tops sind für den Einstieg in Ordnung, bleiben aber letztlich moderierte Diskussionen, in denen lediglich auf Playbooks oder Policies verwiesen wird. Es ist keine praxisnahe Übung. Sie helfen zwar, ein Grundverständnis dafür aufzubauen, wie sich jede(r) im Ernstfall verhalten sollte. Doch um die eigene Reife zu steigern und wirklich zu messen, ob ein Playbook in der Praxis das gewünschte Resultat liefert und der Incident-Response-Prozess 1:1 wie definiert funktioniert, benötigt es realistischere Szenarien sowie den Mut zur Selbstreflexion. Jeder Prozessschritt muss in der Praxis wie definiert umsetzbar sein.

Aus meiner Sicht und Erfahrung bedarf es eines „Blackbox“-Szenarios, in das nur ein minimaler Kreis eingeweiht ist. Hierbei bereitet ein kleines Team einen Angriff vor und führt diesen aus, wobei vorab klare Mess- und Erfolgsfaktoren festgelegt werden. Wir wollen jeden Schritt bewerten: Sind die Annahmen im Falle eines echten Angriffs realistisch?

Dazu gehören unter anderem:

-

Reaktionszeiten und Triage: Wie lange dauert es, bis das SOC reagiert? Falls kein SOC vorhanden ist: Wie schnell ist das Incident-Team nach der Meldung einsatzbereit?

-

Interpretation: Wird der Vorfall richtig eingeordnet? Funktioniert die Priorisierung (Triage)? Bewertung der richtigen Einordnung.

-

Krisen-Management-Team Einberufung: Wie viel Zeit vergeht, bis das Krisenteam zusammenkommt und das Management des Incidents übernimmt?

-

Verfügbarkeit: Sind basierend auf dem Szenario alle notwendigen Ressourcen und Stakeholder tatsächlich erreichbar? Wie lange dauert es bis das Team vollständig ist?

-

Playbook-Check: Gibt es für spezifische, wiederkehrende Angriffsmuster überhaupt ein geeignetes Playbook? Ist dieses in der Praxis ausführbar?

-

Experten-Know-how: Sind Experten verfügbar, die den Incident analysieren und isolieren können? Wie lange dauern die einzelnen Response-Phasen?

-

Technische Isolation: Bestehen überhaupt die technischen Möglichkeiten, einen Angriff wirksam zu isolieren?

-

Kommunikation & Meldepflichten: Funktioniert die interne und externe Kommunikation? Können meldepflichtige Vorfälle (z. B. gemäß DSGVO oder NIS2) fristgerecht gemeldet werden? Besteht Zugriff auf die notwendigen Meldeportale und ist geklärt, wer die Analysen für die Behörden zeitnah liefert?

Diese "Blackbox" Übung kann man noch wunderbar auf den von mir definierten "Cross Company Resilience" Ansatz erweitern, indem man mindestens einen weiteren Geschäftspartner mit involviert und so z.b. übergreifend geschäftskritische Prozesse und Cybervorfälle gemeinsam übt.

Siehe auch dazu mein Beitrag in der GIT-Sicherheit.

Am Ende der Übung haben wir Erfolgs- und Messfaktoren und bekommen ein wesentlich klareres Bild wie es sich um den eigenen aktuellen Reifegrad des Cyber Incident Response Prozesses steht. Wird dieser bei einem echten Angriff umsetzbar sein? Schützen wir unser Geschäft erfolgreich?

Messwerte / KPI's:

1. Zeitbasierte Metriken (Speed & Agility)

Diese Faktoren messen, wie schnell die Organisation auf einen Angriff reagiert.

- MTTD (Mean Time to Detect): Wie lange dauert es vom ersten bösartigen Ereignis (dem simulierten Blackbox-Angriff) bis zur Alarmierung im SOC?

- MTTR (Mean Time to Respond/Triage): Wie lange dauert es, bis der Alarm durch einen Analysten bewertet und als echter Incident eingestuft wird?

- Time to Escalate: Zeitspanne bis zur Einberufung des Krisenteams nach der Triage.

- Time to Isolate: Wie viel Zeit vergeht, bis technische Maßnahmen zur Eingrenzung des Schadens (z. B. Segmentierung) erfolgreich durchgeführt wurden.

2. Qualitative & Prozess-Metriken (Quality & Accuracy)

Hierbei geht es darum, ob die definierten Prozesse (Playbooks) in der Praxis funktionieren.

- Playbook Accuracy: Wie hoch ist der Prozentsatz der Schritte im Playbook, die 1:1 wie definiert umsetzbar waren? (Identifikation von "Papierleichen").

- Triage Accuracy: Wurde der Vorfall korrekt klassifiziert (z. B. Ransomware vs. Datenabfluss) oder gab es Fehlinterpretationen?

- Resource Availability Rate: Prozentsatz der im Playbook vorgesehenen Stakeholder und Experten, die zum Zeitpunkt der unangekündigten Übung tatsächlich erreichbar und einsatzbereit waren.

3. Kommunikations- & Compliance-Metriken

Diese Faktoren messen die Fähigkeit, externe Anforderungen unter Druck zu erfüllen.

- Time to Notification (Regulatory): Wäre das Team in der Lage gewesen, die 72-Stunden-Frist der DSGVO oder die Meldefristen von NIS2 einzuhalten?

- Access Readiness: Hatten die zuständigen Personen sofortigen und funktionierenden Zugriff auf die notwendigen Meldeportale (z. B. BSI/NIS2-Portal)?

- Communication Efficiency: Wurden die vordefinierten Kommunikationskanäle genutzt oder gab es riskante Ausweichbewegungen auf private Messenger?

4. Technische Wirksamkeit

- Containment Success Rate: Konnte der Angriff mit den vorhandenen technischen Mitteln gestoppt werden, oder fehlten administrative Berechtigungen/Tools zur Isolation?

- Visibility Gap: Welche Schritte des Angreifers blieben im SOC unsichtbar (Log-Lücken)?

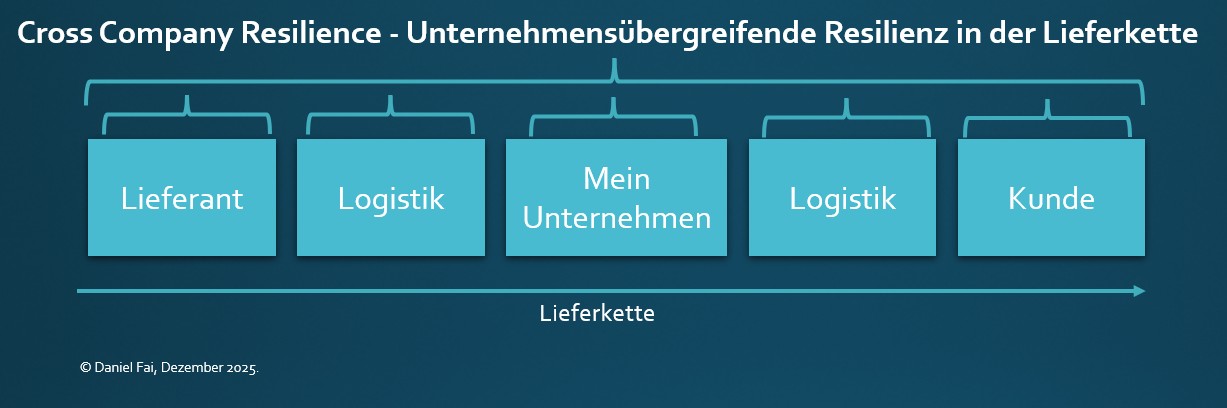

Cross Company Resilience - Unternehmensübergreifende Resilienz in der Lieferkette - Eine Einführung

- Details

- Kategorie: Information Security

- Zugriffe: 1025

Cross Company Resilience - Unternehmensübergreifende Resilienz in der Lieferkette am Beispiel Informationssicherheit

Wie wir alle wissen, ist betriebliche Resilienz die Fähigkeit, betriebliche Störungen zu erkennen, zu vermeiden, abzuwehren, sich davon zu erholen, Schäden abzumildern und –wichtig – daraus zu lernen. Mein Ansatz "Cross Company Resilience" geht aber darüber hinaus. In unserer heutigen vernetzten Welt mit teils komplexen Lieferketten und vielen Geschäftspartner die beteiligt sind, sei es digital oder physisch, reicht eine isolierte Betrachtungsweise nicht mehr aus.

Die isolierte Betrachtung "Unternehmensresilienz" muss in unser vernetzten Welt übergreifend betrachtet werden.

Mein neuer Ansatz ist: „Cross Company Resilience“, eine gemeinsame, partnerschaftliche und kooperative Verzahnung, mit zumindest den wichtigsten Geschäftspartner in Bereichen mit hohem Schadenspotential, mit dem Ziel über die gesamte Lieferkette einen Resilienzbogen zu spannen. Abgestimmte, im Optimalfall gemeinsam erprobte Geschäftskontinuitäts- und Sicherheitsprozesse.

Ein Unternehmen mit einem hohen Grad an Resilienz mag resistent gegenüber Angriffen sein, wenn es aber abhängig von einer Lieferkette ist, sei es z.B. bei der Rohstoffbeschaffung bis zur Lieferung eines Produktes an einen Geschäftspartner – und einer der beiden Partner fällt aus, dann schadet dies womöglich allen Unternehmen in der Lieferkette. „Cross Company Resilience“ kann helfen, dass die Lieferkette dennoch lückenlos weiterbetrieben werden kann.

Hinweis:

U.a. zum Thema "„Cross Company Resilience“" habe ich für die GIT-Sicherheit ein Interview gegeben.

Minimalziele der Cross Company Resilience können u.a. für alle an der Lieferkette beteiligten Unternehmen/Institutionen folgende sein.

Eine kurze Checkliste:

1) Erfüllung regulatorischer Anforderungen

2) Basis Reifegrad gemäß CMM erreichen: Defined (definiert), wirklich effektiv ab Level Managed (gesteuert) - Weitere Informationen siehe weiter unten im Beitrag.

3) Ermittlung der kritischen Geschäftsprozesse und Geschäftspartner entlang der Lieferkette, sowie Geschäftskontinuitätsplan (Business Continuity Plan) als Teil des Risikomanagements berücksichtigen. Resilienz ist nicht nur Cyber. Auch der Faktor Mensch und die Lokation des Unternehmensstandortes oder des Geschäftspartners können eine maßgebliche Rolle spielen.

4) Einführung eines Third Party Risk Managements. Ermitteln Sie vorab den Reifegrad eines z.B. Lieferanten bevor es zu einem Geschäftsabschluss kommt. Ein Geschäftspartner mit einem geringen Cyber Reife- und Resilienzgrad kann ein erhöhtes Risiko darstellen.

5) Gemeinsame Abstimmung von Incident Response (Vorfallmanagement) und Geschäftskontinuitätsplänen mit ihren Geschäftspartner(n), sowie Austausch von Kontaktinformationen, potentiellen alternativen Kommunikationskanälen und Datenaustauschformaten mit ihren Geschäftspartner(n). Wer ein Cybervorfall bei einem Geschäftspartner - oder eventuell sogar selbst - miterlebt hat, der weiß wie schwierig es ist sich auszutauschen um z.B. Geschäftskontinuität oder alternative Prozesse zu besprechen. Dies kann man partnerschaftlich vorab klären und aufsetzen.

6) Gemeinsame Übungen durchführen. Nicht nur theoretisch per TableTop, testet gemeinsam ob Prozesse wirklich in der Praxis funktionieren.

7) Austausch von IoC (Indicator of Compromise). Je eher diese Informationen verteilt werden, desto schneller können die Partner Schutzmaßnahmen überprüfen bzw. ergreifen.

8) Erweiterte Maßnahmen: Gegenseitiges Mentoring Programm & Upskilling- / Trainingsprogramme.

9) Erweiterte Maßnahmen: Foren zum Netzwerken und Austauschen nutzen, wie z.B. angeboten vom VSW (Verband für Sicherheit in der Wirtschaft). Die Cyberwelt dreht sich immer weiter. Regelmäßige Weiterbildung und Austausch ist Pflicht und sollte von der Geschäftsleitung gefördert werden.

10) Optimalfall: Unternehmen vernetzen ihre Resilienzstrategien miteinander.

Auch ist sehr häufig generell von Resilienz zu lesen. Aber wie kann ein Unternehmen zumindest den Minimalgrad an Resilienz erreichen, und was wäre der Maximalgrad? Neue regulatorische Anforderungen wie u.a. NIS2 (Network and Information Security Directive 2), DORA (Digital Operational Resilience Act) und AI Act und CRA (Cyber Resilience Act) fordern von Unternehmen die gesetzlichen Maßnahmen umzusetzen, aus meiner Sicht mit dem Effekt, den Minimalgrad an Resilienz umzusetzen.

Ein Ansatz um sich strukturiert in Richtung Maximalgrad an Resilienz fortzuentwickeln, auch um überhaupt zu ermitteln was der Unternehmerische IST-Stand ist (technisch, organisatorisch und prozessual), ist aus meiner Sicht die Einführung eines Reifegradprogrammes wie das CMM (Capability Maturity Model) mit Stufen wie Initial, Managed, Defined, Quantitatively Managed, Optimizing zwingend notwendig. Die regelmässige Überwachung und Messung des eigenen Reifegrades sollte in der Unternehmensstrategie verankert sein.

Dazu gehören Skills/Fähigkeiten und Erfahrungen der Mitarbeiter im Bereich Informationsicherheit. Diese sind essentiell und können nicht durch reines IT Wissen kompensiert werden. Um den Cyber-Reifegrad des Unternehmens seriös zu verbessern benötigen Sie Experten mit speziellen Skills und Erfahrungen die Risiken richtig interpretieren können und geeignete Maßnahmen vorschlagen und umsetzen können. Diese Personen sind für die Reifegradentwicklung unersetzlich. Siehe dazu auch meinen Beitrag zu IT Sicherheitszertifizierungen. Ich möchte hierbei ganz explizit darauf hinweisen, dass es ebenso sehr wichtig ist Unternehmen individuell zu betrachten und nicht nur durch die akademische und theoretische "Brille". D.h. die Unternehmenstrategie, Geschäftsmodell, Mitarbeiter, Kapital/Free Cash Flow etc. muss zwingend mit berücksichtigt werden.

Zusätzliche Programme und Frameworks helfen um eine interne GAP-Analyse durchzuführen, dies um mehr Transparenz und Messbarkeit über sein eigenes Resilienz- und Informationssicherheitsprogramm zu erreichen:

- NIST Cybersecurity Framework

- BSI Standard 200-4 (Business Continuity inkl. Vorfallmanagement)

- BSI Standard 200-3 (Risikoanalyse)

- CMMI Institute

- Cybersecurity controls: CIS Controls | CIS-CAT Benchmarks

- MITRE Cyber Resiliency Metrics, Measures and Effectiveness

- Cyber Security Evaluation Tool (CSET)

- ISO 27001 oder SOC II Type II Zertifizierungen

Externe Anbieter die GAP-Analysen / Reifegrad Analysen / Compliance Status Analysen anbieten:

- Cyber Compare

- CyberVadis

- SecurityScorecard

- Bitsight

(Weitere Anbieter können sich auch gerne bei mir per LinkedIN melden).

Publikationen / Verweise zu Daniel Fai's "Cross Company Resilience" Ansatz:

https://git-sicherheit.de/de/topstories/cross-company-resilience-wie-unternehmen-mit-cybersecurity-und-netzwerken-ihre-widerstandsfaehigkeit-staerken-experten-interview-mit-daniel-fai-vom-vsw-mainz

https://asw-bw.com/2026/01/19/cross-company-resilience-warum-vernetzte-cybersecurity-zum-wettbewerbsfaktor-wird

NIS2 tritt in Deutschland in Kraft - 5. Dezember 2025 - Gesetz zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung

- Details

- Kategorie: Information Security

- Zugriffe: 1582

NIS2 tritt in Deutschland in Kraft - 5. Dezember 2025 - Gesetz zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung

BSI 5.12.2025 Pressemitteilung:

https://www.bsi.bund.de/DE/Service-Navi/Presse/Pressemitteilungen/Presse2025/251205_NIS-2-Umsetzungsgesetz_in_Kraft.html

Gesamte Pressemitteilung - Am Ende der Pressemitteilung die beiden Registrierungsprozesse beachten!

Zum Ende Dezember 2025 und Januar 6. 2026

Mit der heutigen Verkündung des Gesetzes zur Umsetzung der NIS-2-Richtlinie und zur Regelung wesentlicher Grundzüge des Informationssicherheitsmanagements in der Bundesverwaltung tritt ab morgen eine umfassende Modernisierung des Cybersicherheitsrechts in Kraft. Das Gesetz erhöht die Anforderungen an die Cybersicherheit der Bundesverwaltung sowie bestimmter Unternehmen.

Die nationale Umsetzung der EU-Richtlinie erfolgt insbesondere im Rahmen einer Novellierung des BSI-Gesetzes (BSIG). Unternehmen müssen selbständig prüfen, ob sie von der NIS-2-Richtlinie betroffen sind und damit künftig zu den rund 29.500 durch das BSI beaufsichtigten Einrichtungen gehören, für die neue gesetzliche Pflichten in der IT-Sicherheit gelten. Bislang waren etwa 4.500 Organisationen durch das BSI-Gesetz reguliert - insbesondere Betreiber Kritischer Infrastrukturen (KRITIS), Anbieter digitaler Dienste (DSP) und Unternehmen im besonderen öffentlichen Interesse (UBI). Mit Inkrafttreten des NIS-2-Umsetzungsgesetzes wird der Anwendungsbereich des BSIG deutlich erweitert: Unternehmen, die in bestimmten Sektoren tätig sind und dabei gesetzlich festgelegte Schwellenwerte mit Blick auf Mitarbeiter, Umsatz und Bilanz überschreiten, fallen künftig unter die neuen Kategorien „wichtige Einrichtungen“ und „besonders wichtige Einrichtungen“. Diese müssen drei zentralen Pflichten nachkommen: Sie sind gesetzlich verpflichtet, sich als NIS-2-Unternehmen zu registrieren, dem BSI erhebliche Sicherheitsvorfälle zu melden und Risikomanagementmaßnahmen zu implementieren und diese zu dokumentieren. KRITIS gelten automatisch als besonders wichtige Einrichtungen.

Einrichtungen der Bundesverwaltung, die unter das NIS-2-Umsetzungsgesetz fallen, sind Bundesbehörden und öffentlich-rechtlich organisierte IT-Dienstleister der Bundesverwaltung, außerdem bestimmte Körperschaften, Anstalten und Stiftungen des öffentlichen Rechts. Von den Einrichtungen der Bundesverwaltung verlangt das NIS-2-Umsetzungsgesetz unter anderem die Umsetzung von IT-Risikomanagementmaßnahmen auf IT-Grundschutz-Basis. Zusätzlich muss die Bundesverwaltung die BSI-Mindeststandards einhalten. Weitere Informationen zu den Pflichten, die das NIS-2-Umsetzungsgesetz der Bundesverwaltung auferlegt, sind auf der Website des BSI abrufbar.

BSI-Präsidentin Claudia Plattner: „Die Cybersicherheitslage Deutschlands ist angespannt: Insbesondere durch schlecht geschützte Angriffsflächen ist die Bundesrepublik im digitalen Raum verwundbar. Das novellierte BSI-Gesetz ist eine starke Antwort auf diese Entwicklung: Es wird dazu führen, dass sich die Resilienz unseres Landes spürbar und messbar verbessert.“

Das BSI sieht für Einrichtungen in Deutschland, die von der NIS-2-Richtlinie betroffen sind, einen zweistufigen Registrierungsprozess vor: Zunächst muss eine Anmeldung beim digitalen Dienst „Mein Unternehmenskonto“ (MUK) erfolgen. Dabei handelt es sich um ein Nutzerkonto im Sinne des Onlinezugangsgesetzes (OZG). Es dient juristischen Personen als Zugang zu digitalen Dienstleistungen der Verwaltung und stellt das geschäftliche Pendant zur personenbezogenen BundID dar. MUK basiert auf der ELSTER-Technologie und nutzt ELSTER-Organisationszertifikate, die üblicherweise bereits in Steuerverfahren genutzt werden. Weitere Informationen zur Registrierung bei MUK stellt das BSI bereit.

Das BSI empfiehlt, den Account bei "Mein Unternehmenskonto" bis spätestens zum Jahresende 2025 anzulegen, um sich im zweiten Schritt ab Anfang 2026 mit dem MUK-Nutzerkonto beim u.a. für NIS-2 neu entwickelten BSI-Portal zu registrieren. Das BSI-Portal wird am 6. Januar 2026 freigeschaltet und dient u.a. als Meldestelle für erhebliche Sicherheitsvorfälle. Meldepflichtige Einrichtungen, die von NIS-2 betroffen sind und vor Registrierung im BSI-Portal einen erheblichen Sicherheitsvorfall erleiden, melden diesen dem BSI über ein Online-Formular; KRITIS und Bundesbehörden nutzen vorübergehend ihre bisherigen Meldewege.

Seite 1 von 5